Introducción

En este trayecto formativo trabajaremos analizando las implicaciones técnicas del software de comercio electrónico y las funciones proporcionadas por cada uno. El software de comercio electrónico que elija una empresa depende de su tamaño, objetivos y presupuestos. Una empresa puede alojar su propio sitio o contratar un proveedor de servicios para alojamiento compartido, alojamiento dedicado o ubicación conjunta. Muchas empresas de alojamiento ofrecen servicios adicionales a las empresas en línea, incluidas bases de datos, carritos de compras y administración de contenido. Las empresas pueden utilizar los servicios web para que sus sistemas de información funcionen más allá de los límites de la organización.

Además, las empresas en línea de hoy deben lidiar con una amplia gama de riesgos de seguridad. A menudo crean un documento de política de seguridad formal que identifica riesgos y contramedidas que reducirán esos riesgos a un nivel aceptable. Los elementos de seguridad en línea incluyen secreto, integridad y necesidad. Estos tres elementos se aplican en los tres componentes de las transacciones comerciales en línea, incluidos los dispositivos del cliente, el canal de comunicación y las computadoras del servidor web.

Por otro lado, las tarjetas de crédito, débito y de pago (tarjetas de pago) son algunas de las formas de pago más populares en Internet. El procesamiento de las transacciones con tarjeta de pago requiere que un comerciante en línea establezca una cuenta comercial con un banco adquirente. Los comerciantes pueden obtener la aprobación de la tarjeta y los servicios de liquidación de transacciones utilizando las herramientas incluidas en su software de comercio electrónico, a través de una aplicación de software de procesamiento de pagos por separado o de un proveedor de servicios de procesos de pago.

El efectivo digital es una forma de pago en línea portátil y anónima, podría ser útil para hacer micropagos ya que el costo de procesar tarjetas de pago para pequeñas transacciones es mayor que el beneficio de dichas transacciones. En cambio, las billeteras digitales pueden almacenar información de tarjetas de pago, efectivo digital e identificación personal del consumidor. Las billeteras digitales basadas en software eliminan la necesidad de que los consumidores vuelvan a ingresar la tarjeta de pago y la información de envío en el sitio web de cada empresa.

Desarrollo del tema

Alternativas de hospedaje web

Las principales categorías de servicios de alojamiento web que ofrecen estos proveedores incluyen alojamiento compartido, alojamiento dedicado y ubicación conjunta. El alojamiento compartido significa que el sitio web del cliente está en un servidor que aloja otros sitios web simultáneamente y es operado por el proveedor de servicios en su ubicación. Con el alojamiento dedicado, el proveedor de servicios pone a disposición del cliente un servidor web, pero el cliente no comparte el servidor con otros clientes del proveedor de servicios. Tanto en el alojamiento compartido como en el alojamiento dedicado, el proveedor de servicios posee el hardware del servidor y lo alquila al cliente.

El proveedor de servicios es responsable de mantener el hardware y el software del servidor web, y proporciona la conexión a Internet a través de sus enrutadores y otro hardware de red. En un servicio de coubicación, el proveedor de servicios alquila un espacio físico al cliente para instalar su propio hardware de servidor. El cliente instala su propio software y mantiene el servidor. El proveedor de servicios sólo es responsable de proporcionar una fuente de alimentación confiable y una conexión a Internet.

Al tomar decisiones de alojamiento de servidores web, una empresa debe preguntarse si la combinación de plataforma de hardware y software puede actualizarse cuando aumenta el tráfico en su sitio web. Los mejores servicios de alojamiento proporcionan combinaciones de hardware y software de servidor web que son escalables, lo que significa que pueden adaptarse para satisfacer los requisitos cambiantes cuando sus clientes crecen.

Funcionamiento del software de comercio electrónico

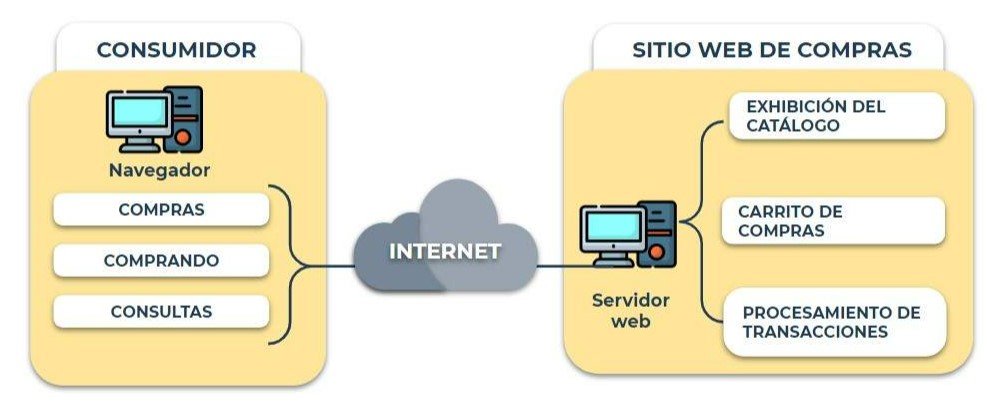

Debido a que los sitios de comercio electrónico varían mucho en términos de tamaño, propósito, audiencia y otros factores, hay disponible una amplia gama de productos de software y hardware para construir sitios de comercio electrónico. Los sitios con necesidades mínimas pueden usar tiendas alojadas externamente que proporcionan herramientas de software para construir una tienda en línea en el sitio de una empresa especializada. En el otro extremo de la gama se encuentran sofisticados paquetes de software de comercio electrónico que pueden manejar grandes volúmenes de transacciones e incluyen una amplia variedad de funciones y herramientas. Todo el software de comercio electrónico debe proporcionar los siguientes elementos:

- Una exhibición de catálogo

- Capacidades de carrito de compras

- Procesamiento de transacciones

Los sitios de comercio electrónico más grandes y complejos también usan software que agrega otras características y capacidades al conjunto básico de herramientas de comercio.

Estos componentes de software adicionales pueden incluir:

- Middleware que integra el sistema de comercio electrónico con los sistemas de información existentes de la compañía que manejan el control de inventario, el procesamiento de pedidos y la contabilidad.

- Integración de aplicaciones empresariales.

- Servicios web

- Integración con el software de planificación de recursos empresariales (ERP)

- Software de gestión de la cadena de suministro (SCM)

- Software de gestión de relaciones con el cliente (CRM)

- Software de gestión de contenidos

- Software de gestión del conocimiento

Software de visualización de catálogo

Un catálogo organiza los bienes y servicios que se venden. Para organizar aún más sus ofertas, un minorista puede dividirlas en departamentos. Al igual que en una tienda física, la mercancía en una tienda en línea se puede agrupar dentro de los departamentos lógicos para facilitar la ubicación de un artículo, como una estufa de campamento. Las tiendas web a menudo usan los mismos nombres de departamento que sus contrapartes físicas. En la mayoría de las tiendas físicas, cada producto se guarda en un solo lugar. Una tienda web tiene la ventaja de poder incluir un solo producto en múltiples categorías. Por ejemplo, los zapatos para correr se pueden enumerar como calzado y ropa deportiva.

Un sitio de comercio pequeño puede tener un catálogo estático muy simple. Un catálogo es una lista de bienes y servicios. Un catálogo estático es una lista simple escrita en HTML que aparece en una página web o una serie de páginas web. Para agregar un elemento, eliminarlo o cambiarlo de la lista, la empresa debe editar el HTML de una o más páginas. Los sitios de comercio más grandes tienen más probabilidades de utilizar un catálogo dinámico. Un catálogo dinámico almacena la información sobre los elementos en una base de datos, generalmente en una computadora separada a la que puede acceder el servidor que ejecuta el sitio web. Un catálogo dinámico puede presentar múltiples fotos de cada artículo, descripciones detalladas y una herramienta de búsqueda que permite a los clientes buscar un artículo y determinar su disponibilidad. El software que implementa un catálogo dinámico a menudo se incluye en paquetes de software de comercio electrónico más grandes; sin embargo, algunas compañías escriben su propio software para vincular sus bases de datos existentes de información de productos a sus sitios web.

Software de carrito de compras

En los primeros días del comercio electrónico, los compradores seleccionaron los artículos que querían comprar completando formularios en línea, que requerían que el comprador ingresara manualmente las descripciones de los productos y los números de los artículos en los sistemas de pedidos en línea. Este sistema era incómodo y propenso a errores para los clientes que ordenaban más de uno o dos artículos a la vez. Hoy en día, los carritos de compras son el método estándar para procesar las ventas en línea.

Al hacer clic en el botón de pago, generalmente aparece una pantalla que solicita información de facturación y envío y confirma el pedido. El software del carrito de compras mantiene un total acumulado de cada tipo de artículo; de este modo, calcula el total y los impuestos de venta y los costos de envío junto con los descuentos. Algunos programas de carrito de compras le permiten al cliente colocar el carrito en almacenamiento virtual y regresar días después para confirmar y pagar las compras.

Para saber más

Shopify vs Woocommerce – ¿Cuál usar?

Procesamiento de transacciones

El procesamiento de la transacción ocurre cuando el comprador pasa al mostrador de pago virtual haciendo clic en un botón de pago. Luego, el software de comercio electrónico realiza los cálculos necesarios, como descuentos por volumen, impuestos sobre las ventas y costos de envío. Al finalizar la compra, el software del navegador web del cliente y el software del servidor web del vendedor cambian a un estado seguro de comunicación.

La siguiente figura muestra cómo se combinan las tres funciones clave de un sitio web básico de comercio electrónico (visualización de catálogo, carrito de compras y procesamiento de transacciones).

Aunque el software básico de comercio electrónico de una tienda en línea puede generar informes que resumen las ventas y el inventario enviado, la mayoría de las empresas medianas y grandes utilizan un paquete de software de contabilidad para registrar las ventas y los movimientos de inventario. Para integrarse de manera efectiva con el software de contabilidad, el software de comercio electrónico debe comunicarse con ese software de contabilidad, que generalmente se ejecuta en otras computadoras en la red del vendedor. Cuando un artículo se vende en línea, el software de comercio electrónico debe comunicar ese hecho tanto a los módulos de gestión de ventas como de inventario en el software de contabilidad.

Cuestiones de seguridad en línea

Las personas y las empresas han estado preocupadas por la seguridad en línea desde que Internet se convirtió en una herramienta de comunicación para las actividades comerciales. Esas preocupaciones han crecido cada año con el aumento constante de todo tipo de ventas y transacciones financieras. Hoy, la seguridad es una preocupación para todos los que participan en transacciones o comunicaciones en línea con respecto a actividades económicas de cualquier tipo.

Orígenes de la seguridad en sistemas informáticos interconectados

El Departamento de Defensa de los EE. UU. desarrolló muchas técnicas de seguridad informática, incluidos los Criterios de evaluación del sistema informático de confianza, publicados por primera vez a fines de la década de 1970. Este documento explicaba las reglas para el control de acceso; incluida la separación de información confidencial, secreta y de alto secreto; y criterios establecidos para niveles de certificación para computadoras que van desde D (no confiable para manejar múltiples niveles de documentos clasificados a la vez) hasta A1 (el nivel más confiable)

Cuando las empresas comenzaron a usar computadoras, adoptaron estos métodos de seguridad militar, que incluían controles físicos sobre el acceso a las computadoras, como puertas con alarma, guardias, insignias de seguridad y cámaras de vigilancia. En aquel entonces, la gente usaba terminales para acceder a grandes computadoras y había pocas redes de computadoras. Las redes que existían no tenían cobertura fuera de la organización a la que pertenecían. Por lo tanto, la seguridad informática podría lograrse gestionando las actividades de las pocas personas que tenían acceso a las terminales o la sala de informática.

Hoy en día, la población de usuarios de computadoras y la cantidad de formas en que esos usuarios acceden a los recursos informáticos han aumentado enormemente. Además, las computadoras ahora transmiten información valiosa, como pagos electrónicos, órdenes de compra, confirmaciones de pedidos y autorización para grandes transacciones financieras. Todos estos factores han hecho que la necesidad de controles integrales de riesgos de seguridad sea más importante que nunca.

Seguridad informática y gestión de riesgos

La seguridad informática es la protección de los activos contra el acceso, uso, alteración o destrucción no autorizados. Hay dos tipos generales de seguridad: física y lógica. La seguridad física incluye dispositivos de protección tangibles, como alarmas, guardias, puertas ignífugas, cercas de seguridad, cajas fuertes o bóvedas y edificios a prueba de bombas. La protección de los activos mediante medios no físicos se denomina seguridad lógica. Cualquier acto u objeto que represente un peligro para los activos informáticos se conoce como amenaza. Una contramedida es un procedimiento que reconoce, reduce o elimina una amenaza. El alcance y el gasto de las contramedidas pueden variar, dependiendo de la importancia del activo en riesgo.

Elementos de seguridad informática

La seguridad informática incluye tres elementos principales:

- El secreto. Se refiere a la protección contra la divulgación no autorizada de datos y a garantizar la autenticidad de la fuente de datos.

- La integridad. Se refiere a evitar modificaciones de datos no autorizadas.

- La necesidad. Se refiere a la prevención de demoras o denegaciones de datos (eliminación).

Las amenazas a la integridad se informan con menos frecuencia y son menos conocidas por el público en general. Se produce una violación de integridad, por ejemplo, cuando se intercepta un mensaje de correo electrónico y se cambia su contenido antes de reenviarlo a su destino original. Es decir, se ha violado la integridad del mensaje. Este exploit particular, se llama un exploit de hombre en el medio, donde el contenido del correo electrónico a menudo se altera de una manera que cambia el significado original del mensaje.

Establecer una política de seguridad

Cualquier organización preocupada por proteger sus activos de comercio electrónico debe tener una política de seguridad. Una política de seguridad es una declaración escrita que describe qué activos proteger y por qué están siendo protegidos, quién es responsable de esa protección y qué comportamientos son aceptables y cuáles no. Una política de seguridad debe abordar la seguridad física, la seguridad de la red, las autorizaciones de acceso, la protección contra virus y la recuperación ante desastres. Sumado a ello, debe ser un documento vivo que se revise y actualice periódicamente.

Las organizaciones deben proteger los activos de la divulgación, modificación o destrucción no autorizadas. Una política de seguridad corporativa con respecto a la información confidencial podría ser tan simple como “no revelar información confidencial de la compañía a nadie fuera de la compañía”. La mayoría de las organizaciones siguen un proceso de cuatro pasos al crear una política de seguridad.

Estos pasos incluyen:

- Determinar qué activos deben protegerse de qué amenazas. Por ejemplo, una compañía que almacena números de tarjetas de crédito de clientes podría decidir que esos números son un activo que debe protegerse.

- Señalar quién necesita acceso. A varias partes del sistema o activos de información específicos. Algunos de esos usuarios pueden estar ubicados fuera de la organización (por ejemplo, proveedores, clientes y socios estratégicos).

- Identificar los recursos disponibles. Identificar los recursos disponibles o necesarios para proteger los activos de información al tiempo que garantizan el acceso de quienes lo necesitan.

- Utilizar la información reunida en los primeros tres pasos. Es necesario desarrollar una política de seguridad por escrito.

Las medidas de seguridad deben estar diseñadas para trabajar juntas para evitar la divulgación no autorizada, la destrucción o la modificación de los activos. Una buena política de seguridad debe abordar lo siguiente:

- Autenticación: ¿Quién está intentando acceder al sitio?

- Control de acceso: ¿Quién puede iniciar sesión y acceder al sitio?

- Secreto: ¿a quién se le permite ver la información seleccionada?

- Integridad de los datos: ¿quién puede cambiar los datos?

- Auditoría: ¿Quién o qué hace que ocurran eventos específicos y cuándo?

Pagos en línea

Micropagos y pequeños pagos

Los pagos por Internet para artículos que cuestan desde unos pocos centavos hasta aproximadamente un dólar se denominan micropagos. Un problema con los micropagos es una cuestión de psicología humana. Los investigadores han descubierto que muchas personas prefieren comprar artículos de pequeño valor al hacer pagos regulares de monto fijo en lugar de hacer pequeños pagos en cantidades variables, incluso cuando los pagos pequeños variables costarían menos dinero en general.

Un ejemplo de este comportamiento es la preferencia que la mayoría de los usuarios de teléfonos móviles tienen para los planes de pagos mensuales fijos sobre los cargos basados en los minutos utilizados. Prefieren la previsibilidad de saber exactamente cuáles serán sus pagos mensuales a la posibilidad de que paguen menos en algunos meses porque su uso es menor.

Métodos de pago en línea

Efectivo, cheques, tarjetas de crédito y tarjetas de débito son las cuatro vías más comunes en el mundo que los consumidores utilizan para pagar las compras. Estos cuatro métodos de pago representan más del 90 por ciento de los pagos de los consumidores en los Estados Unidos en la actualidad. Un pequeño porcentaje de los pagos al consumidor se realiza por transferencia electrónica. Las transferencias electrónicas de consumo más populares son los pagos automáticos de préstamos para automóviles, pagos de seguros y pagos de hipotecas realizados desde las cuentas corrientes de los consumidores.

El efectivo y los cheques son difíciles de usar en línea, por lo que más de la mitad de los pagos en línea (en todo el mundo) se realizan con tarjetas de crédito o débito, con sistemas de pago alternativos (principalmente PayPal) que representan la mayor parte del resto. La mayoría de los analistas de la industria esperan que el uso de tarjetas de crédito y débito continúe disminuyendo a medida que crezca el uso de sistemas de pago alternativos.

Tarjetas de pagos

Los empresarios a menudo usan el término tarjeta de pago como un término general para describir todos los tipos de tarjetas de plástico que los consumidores (y muchas empresas) usan para realizar compras. Las principales categorías de tarjetas de pago son tarjetas de crédito, tarjetas de débito, tarjetas de crédito, tarjetas prepagas y tarjetas de regalo.

Una tarjeta de crédito, como una Visa o MasterCard, tiene un límite de gasto basado en el historial de crédito del usuario; un usuario puede pagar el saldo completo de la tarjeta de crédito o pagar un monto mínimo en cada período de facturación. Los emisores de tarjetas de crédito cobran intereses sobre cualquier saldo impago. Muchos consumidores ya tienen tarjetas de crédito, o al menos están familiarizados con su funcionamiento. Las tarjetas de crédito son ampliamente aceptadas por los comerciantes de todo el mundo y brindan garantías tanto para el consumidor como para el comerciante. Un consumidor está protegido por un período automático de 30 días en el que puede disputar una compra con tarjeta de crédito en línea. Las compras en línea con tarjeta de crédito son similares a las compras por teléfono en que el titular de la tarjeta no está presente y no puede proporcionar prueba de identidad tan fácilmente como puede hacerlo cuando está parado en la caja registradora. Las compras en línea y por teléfono a menudo se denominan transacciones con tarjeta no presente y ambas incluyen un grado adicional de riesgo para los comerciantes y los bancos.

Una tarjeta de débito se parece a una tarjeta de crédito, pero funciona de manera bastante diferente. En lugar de cargar compras contra una línea de crédito, una tarjeta de débito elimina el monto de la venta de la cuenta bancaria del titular de la tarjeta y lo transfiere a la cuenta bancaria del vendedor. Las tarjetas de débito también se denominan tarjetas de transferencia electrónica de fondos en el punto de venta (EFTPOS), especialmente fuera de los Estados Unidos.

Las tarjetas de débito son emitidas por el banco del titular de la tarjeta y generalmente llevan el nombre de un importante emisor de tarjetas de crédito, como Visa o MasterCard, por acuerdo entre el banco emisor y el emisor de la tarjeta de crédito.

Ventajas y desventajas de las tarjetas de pago

Las tarjetas de pago tienen varias características que las convierten en una opción popular tanto para consumidores como para comerciantes en transacciones en línea y fuera de línea. Para los comerciantes, las tarjetas de pago brindan protección contra el fraude. Cuando un comerciante acepta tarjetas de pago para hacer compras en línea o para pedidos realizados por teléfono, el comerciante puede autenticar y autorizar compras mediante una red de intercambio. Una red de intercambio es un conjunto de conexiones entre bancos que emiten tarjetas de crédito, las asociaciones que poseen las tarjetas de crédito (como MasterCard o Visa) y los bancos comerciales.

Las compañías de servicios de tarjetas de pago cobran a los comerciantes tarifas por transacción y tarifas mensuales de procesamiento para procesar los pagos, sin embargo, los comerciantes los consideran como un costo necesario para hacer negocios. El consumidor no paga tarifas por transacción por usar tarjetas de pago, pero los precios de los bienes y servicios son ligeramente más altos de lo que serían en un entorno libre de tarjetas de pago. Algunas tarjetas de crédito y algunas tarjetas de débito y de crédito cobran a los consumidores una tarifa anual.

Aceptación y procesamiento de pagos

En la transacción en persona, los clientes salen de la tienda con las compras en su posesión, por lo que el cobro y el envío se producen casi simultáneamente. Las tiendas en línea y las tiendas de pedidos por correo en los Estados Unidos deben enviar la mercancía dentro de los 30 días de haber cargado una tarjeta de pago. Debido a que las sanciones por violar esta ley pueden ser significativas, la mayoría de los comerciantes en línea y de pedidos por correo no cobran cuentas de tarjetas de pago hasta que envían la mercancía.

El procesamiento de una transacción con tarjeta de pago en línea implica dos procesos generales, la aceptación del pago y la compensación de la transacción. La aceptación del pago incluye los pasos necesarios para determinar que la tarjeta es válida y que la transacción no excederá ningún límite de crédito que pueda existir para la tarjeta.

Dinero digital

Aunque las tarjetas de crédito dominan los pagos en línea hoy, el efectivo digital es prometedor para el futuro. El efectivo digital (también llamado efectivo electrónico o efectivo electrónico) es un término general que describe cualquier sistema de almacenamiento e intercambio de valor creado por una entidad privada (no gubernamental) que no utiliza documentos en papel o monedas y que puede servir como un sustituto del gobierno. moneda física emitida Un sistema de efectivo electrónico exitoso necesitará estándares comunes para que el efectivo digital de un emisor pueda ser aceptado por otro emisor. Hasta la fecha, cada emisor de efectivo digital ha creado sus propios estándares; Por lo tanto, ninguno de ellos ha sido ampliamente aceptado.

Un ejemplo actual de un proveedor de efectivo digital que ha creado sus propios estándares y, por lo tanto, ha encontrado que su moneda no es ampliamente aceptada es Bitcoin. En 2008, una persona que permanece anónima creó Bitcoin como una moneda digital que era independiente de los bancos y el control gubernamental de cualquier tipo. Bitcoin es un libro de contabilidad en línea en el que el saldo de cada participante es información pública y las transacciones se registran entre personas anónimas. Las direcciones de red de los participantes se confirman mediante criptografía de clave pública, que mantiene su anonimato.

Para saber más

¿Qué es Bitcoin y cómo funciona?

Ventajas y desventajas del efectivo digital

Las transacciones digitales en efectivo pueden ser más eficientes (y por lo tanto menos costosas) que otros métodos de pago porque estas transferencias ocurren en Internet, que es una infraestructura existente. Transferir efectivo digital en Internet cuesta menos que procesar transacciones con tarjeta de crédito. Los sistemas de cambio de dinero convencionales requieren bancos, sucursales bancarias, empleados, cajeros automáticos y un sistema de transacciones electrónicas para administrar, transferir y dispensar efectivo. Además, el efectivo digital no requiere que una de las partes obtenga una autorización, como se requiere con las transacciones con tarjeta de crédito.

Sin embargo, el efectivo digital tiene desventajas y son importantes. El uso de efectivo digital no proporciona una pista de auditoría; es decir, el efectivo digital es como el efectivo real, ya que no se puede rastrear fácilmente. Debido a que el verdadero efectivo digital no es rastreable, surge otro problema: el lavado de dinero. El lavado de dinero es una técnica utilizada por los delincuentes para convertir el dinero que han obtenido ilegalmente en efectivo que pueden gastar sin que se identifique como producto de una actividad ilegal. El lavado de dinero se puede lograr mediante la compra de bienes o servicios con efectivo digital mal obtenido. Los bienes se venden luego en efectivo físico en el mercado abierto.

El efectivo digital no ha sido tan exitoso en los Estados Unidos como lo ha sido en Europa y Asia. En los Estados Unidos, la mayoría de los consumidores tienen tarjetas de crédito, tarjetas de débito, tarjetas de crédito y cuentas corrientes. Estas alternativas de pago funcionan bien para los consumidores estadounidenses tanto en transacciones en línea como fuera de línea. En la mayoría de los otros países del mundo, los consumidores prefieren utilizar abrumadoramente el efectivo. Debido a que el efectivo no funciona bien para las transacciones en línea, el efectivo digital satisface una necesidad importante para los consumidores en esos países, ya que realizan comercio electrónico B2C. Este tipo de necesidad no existe en los Estados Unidos porque los consumidores estadounidenses ya usan tarjetas de pago para el comercio tradicional, y estas tarjetas de pago funcionan bien para el comercio electrónico.

Para saber más

¿Qué es Bitcoin y cómo funciona?

Billeteras digitales

Muchos consumidores han comenzado a cansarse de ingresar repetidamente información detallada de envío y pago cada vez que realizan compras en línea. Para simplificar el proceso de pago en línea, muchos sitios de comercio electrónico incluyen una función que permite al cliente almacenar su nombre, dirección e información de tarjeta de crédito en el sitio. Sin embargo, los consumidores deben ingresar su información en cada sitio con el que desean hacer negocios. Una billetera digital (a veces llamada billetera electrónica o billetera electrónica), que cumple una función similar a una billetera física, es un dispositivo electrónico o software que puede almacenar números de tarjetas de crédito, efectivo digital, identificación del propietario e información de contacto del propietario y proporcionar esa información a un negocio en línea al finalizar la compra. Las billeteras digitales brindan a los consumidores el beneficio de ingresar su información sólo una vez, en lugar de tener que ingresar su información en cada sitio con el que desean hacer negocios.

Carteras digitales solo software

Las billeteras digitales basadas en software se dividen en dos categorías, dependiendo de dónde se almacenan. Una billetera digital del lado del servidor almacena la información de un cliente en un servidor remoto que pertenece a un comerciante o editor de billetera en particular.

La principal debilidad de las billeteras digitales del lado del servidor es que una violación de seguridad podría revelar la información personal de miles de usuarios a terceros no autorizados. Por lo general, las billeteras digitales del lado del servidor emplean fuertes medidas de seguridad que minimizan la posibilidad de divulgación no autorizada.

Una billetera digital del lado del cliente almacena información en la computadora del cliente. Muchas de las primeras billeteras digitales eran billeteras del lado del cliente que requerían que los usuarios descargaran el software de la billetera. Esta necesidad de descargar software en cada computadora utilizada para realizar compras es una desventaja principal de las billeteras del lado del cliente. Las billeteras del lado del servidor, por otro lado, permanecen en un servidor y, por lo tanto, no requieren tiempo de descarga ni instalación en la computadora de un usuario. antes de un consumidor puede usar una billetera del lado del servidor en el sitio de un comerciante en particular, el comerciante debe habilitar esa billetera específica. Cada vendedor de billetera debe convencer a un gran número de comerciantes para que habiliten su billetera antes de que sea aceptada por los consumidores. Por lo tanto, solo unos pocos vendedores de billeteras del lado del servidor podrán tener éxito en el mercado.

Una desventaja de las billeteras del lado del cliente es que no son portátiles. Por ejemplo, una billetera del lado del cliente no está disponible cuando se realiza una compra desde una computadora que no sea la computadora en la que reside la billetera. Esto elimina el riesgo de que un ataque al servidor de un proveedor de billetera digital del lado del cliente pueda revelar la información confidencial. Sin embargo, un ataque a la computadora del usuario podría generar esa información.

Conclusión

En esta sesión de cierre pudiste reconocer varios aspectos tales como:

- Cómo encontrar y evaluar servicios de alojamiento web.

- Cuáles son las funciones básicas y avanzadas del software de comercio electrónico y cómo funcionan.

- Qué riesgos de seguridad surgen en los negocios en línea y cómo administrarlos.

- Las funciones básicas de los sistemas de pago en línea.

- Cómo se usan las tarjetas de pago en el comercio electrónico.

- Sobre la historia y el futuro del efectivo digital.

- Cómo funcionan las billeteras digitales.

Autor. Dr. Roberto José Muñoz Mújica